CIÊNCIA & TECNOLOGIA

Novo ataque Mão Fantasma permite que criminosos usem celular como o próprio dono

Os chamados “ataques da mão fantasma” são o mais recente produto de exportação dos criminosos brasileiros, com uma campanha de ataques focados em fraudes bancárias que já está se espalhando pelo mundo. O foco são os smartphones, com a instalação de aplicativos maliciosos abrindo brechas para uma exploração remota capaz de burlar até mesmo sistemas de segurança biométrica, como impressões digitais ou reconhecimento facial.

A campanha maliciosa se apoia no uso cada vez maior de smartphones para operações financeiras, principalmente em tempos de digitalização bancária e incentivo ao isolamento social. De acordo com dados da Febraban (Federação Brasileira de Bancos), 67% das transações no Brasil já acontecem por meios digitais, com o celular sendo o meio favorito para isso. O resultado, também, é um prato cheio para os bandidos.

De acordo com a Kaspersky, empresa especializada em segurança, são três as famílias de malwares brasileiros envolvidas com as novas campanhas de ataques, que atingem centenas de apps financeiros em atuação no país. Alemanha, EUA, México, Portugal, Peru e Paraguai também aparecem entre os alvos preferenciais de golpes que chegam na forma de mensagens de phishing, aplicativos ou atualizações falsas.Quer ficar por dentro das melhores notícias de tecnologia do dia?

“É como se a vítima tivesse entregado o celular aos criminosos, daí o nome ‘mão fantasma’”, explica Fabio Assolini, analista de segurança sênior da Kaspersky. Uma vez infectados, os aparelhos passam a ter seu uso rastreado pelas pragas, que são capazes de detectar a digitação de senhas e padrões de segurança. Depois, um sistema de acesso remoto é acessado para que o celular seja utilizado como o próprio usuário, burlando mecanismos de biometria e também sistemas de proteção a dispositivos desconhecidos das próprias instituições financeiras.

Presente de grego

Do trio detectado pela empresa de segurança, o Ghimob é o que está mais disseminado. Uma versão móvel do Guildma, trojan bancário em atividade desde o ano passado, a praga chega por e-mail, com avisos sobre atualizações do WhatsApp ou do Google Docs. Após instalada, a praga abusa dos sistemas de acessibilidade do dispositivo para espionar o que é feito; a pesquisa também mostrou situações em que telas de desbloqueio falsas e a invasão de e-mails pessoais foi usada como forma de obter acesso ou resetar credenciais.

Assolini, entretanto, cita dois casos um bocado arrojados registrados como parte da campanha maliciosa. Passando-se por representantes de instituições financeiras, os criminosos realizam ligações de vídeo para as vítimas em potencial e gravam a tela, com as imagens, mais tarde, sendo utilizadas para burlar sistemas de reconhecimento facial. Em outro, um cliente chegou a receber perfumes caros, em casa, como um suposto brinde enviado por uma empresa. Para confirmar o recebimento, o entregador tirou fotos da vítima e a imagem, mais tarde, foi usada para fraudar o pedido de empréstimo de um alto valor.

De acordo com os dados da Kaspersky, 113 aplicativos de instituições brasileiras já foram alvo de ataques usando o Ghimob, com a praga já se expandindo para a Europa e América Latina. Não só neste, como em todos os outros casos, os criminosos também trabalham ao lado de associados locais, que recebem o dinheiro furtado em suas contas e ajudam a disseminar os valores antes que as instituições financeiras, as autoridades e as próprias vítimas possam fazer algo a respeito.

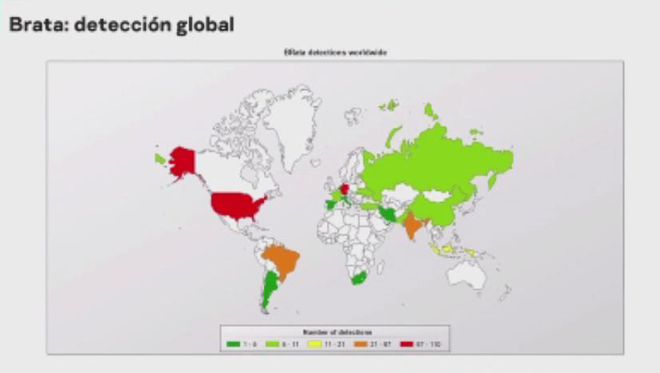

Também chega disfarçado de atualização o BRata, uma segunda família que utiliza aplicativos maliciosos disponíveis na Play Store como principal foco de disseminação. Uma ameaça presente desde 2019, o malware chegou a ter versões com mais de 40 mil instalações registradas no marketplace do sistema operacional Android, com uma campanha que começou no Brasil e seguiu para os Estados Unidos e o México.

Mais uma vez, para atrair as vítimas, são usados alertas relacionados a diferentes aplicativos como Gmail, WhatsApp e o navegador Google Chrome. A presença na loja da plataforma ajuda a dar aparência de legitimidade a um golpe que, segundo Assolini, já está internacionalizado, detectando o idioma do celular do usuário e realizando ataques falados em português, espanhol e inglês. De acordo com o especialista, 12 apps bancários nacionais já foram usados nas fraudes.

Duro de matar

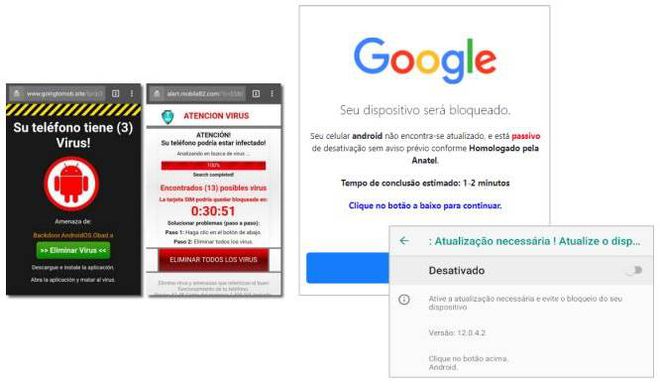

A terceira família de malwares envolvida em ataques da “mão fantasma” é citada como bastante resistente pelos especialistas, devido à alta dificuldade de desinstalação. O chamado TwMobo é focado não apenas em credenciais bancárias, mas também no acesso às redes sociais, infectando smartphones a partir de avisos, ironicamente, sobre a presença de vírus ou problemas de funcionamento do aparelho.

Até mesmo mensagens da Agência Nacional de Telecomunicações (Anatel) e de autoridades policiais podem ser mostradas às vítimas. “É uma ameaça em desenvolvimento, que está ganhando novas funções e vem sendo experimentada pelos criminosos, que exploram o medo das vítimas para contarminar [os smartphones]”, explica Assolini. De acordo com a pesquisa da Kaspersky, quatro apps financeiros nacionais e um internacional já foram usados em fraudes com o malware, além do navegador Brave e apps de redes sociais.

A tendência, para os especialistas em segurança, é de que ameaças desse tipo se proliferem cada vez mais, representando um desafio cada vez maior para os bancos. Mudanças recentes, como a restrição de valores e horários de transações no Pix, ajudam a reduzir a velocidade de lucratividade dos golpes, mas não sua disseminação, principalmente, como dito, quando o foco é a expansão internacional.

“Com o crescimento dos serviços bancários móveis, ameaças desse tipo se tornarão cada vez mais comuns enquanto os criminosos investem em profissionalização e seguem modelos de organizações criminosas internacionais”, completa o analista. De acordo com Assolini, o uso de sistemas de proteção antimalware, bem como a atenção a alertas e e-mails fraudulentos, ajudam a evitar os ataques.

Aos usuários, cabe também ficar de olho em mensagens com links para sites desconhecidos ou indicações de download de apps e atualizações que estejam disponíveis fora de lojas oficiais ou páginas de desenvolvedores certificados. “A prevenção é o melhor caminho, já que uma vez que a infecção acontece e o controle está nas mãos dos criminosos, é muito difícil fazer alguma coisa”, finaliza Assolini.